¶ Introdução

Este guia ensina como configurar uma rede de bloqueio para logins bloqueados nos concentradores da rede, ajudando a gerenciar o acesso de clientes inadimplentes. Destinado a mostrar como o ajuste é breve, direto e eficaz para uma implementação eficaz.

O objetivo desta wiki é fornecer instruções claras para configurar uma rede destinada a logins bloqueados no seu sistema. Isso ajudará a gerenciar o acesso de clientes inadimplentes com os dias de bloqueio configurados, garantindo uma administração eficiente e automática da rede.

¶ Configuração

Vamos dar início com os procedimentos básicos, desde como adicionar uma Pool de IP para bloqueio até sua usabilidade final.

É extremamente importante que todos os passos sejam seguidos adequadamente, para evitar possíveis problemas na sua rede.

¶ Passo 1

Tenha documentado a Pool de IP que ira destinar para o bloqueio, lembrando que deve ser uma faixa de IP não roteavel para a internet (sem NAT).

¶ Passo 2

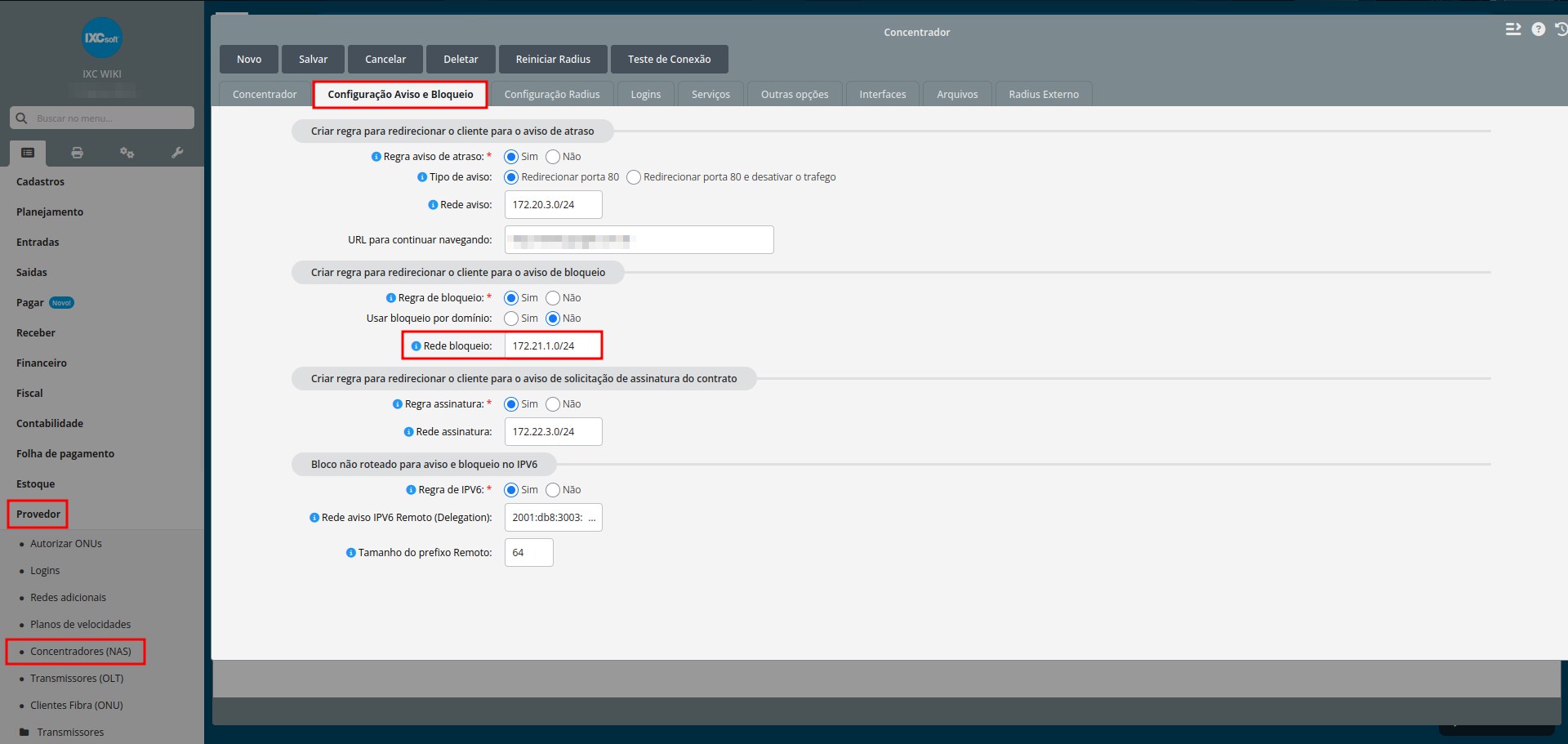

Navegue até a integração do seu concentrador, na seção: Provedor e selecione Concentradores. Escolha o equipamento desejado e vá até a aba Configuração Aviso e Bloqueio. Na opção Rede bloqueio, insira uma faixa de IP não rateável, exemplo 172.21.1.0/24, que não tenha NAT pra internet.

Lembrando, que para esta opção ser configurada pelo IXC, devemos deixar o radius configurar este bloco, ativando a opção de regra radius ativada, no campo do botão Configuração radius.

¶ Passo 3

Clique no botão salvar, para criar a rede de bloqueio no seu concentrador. O bloqueio entrará em vigor quando os logins ficarem com status de bloqueio após exceder os dias de bloqueio configurados no contrato. https://l1nq.com/bloqueiodedias

¶ Passo 4

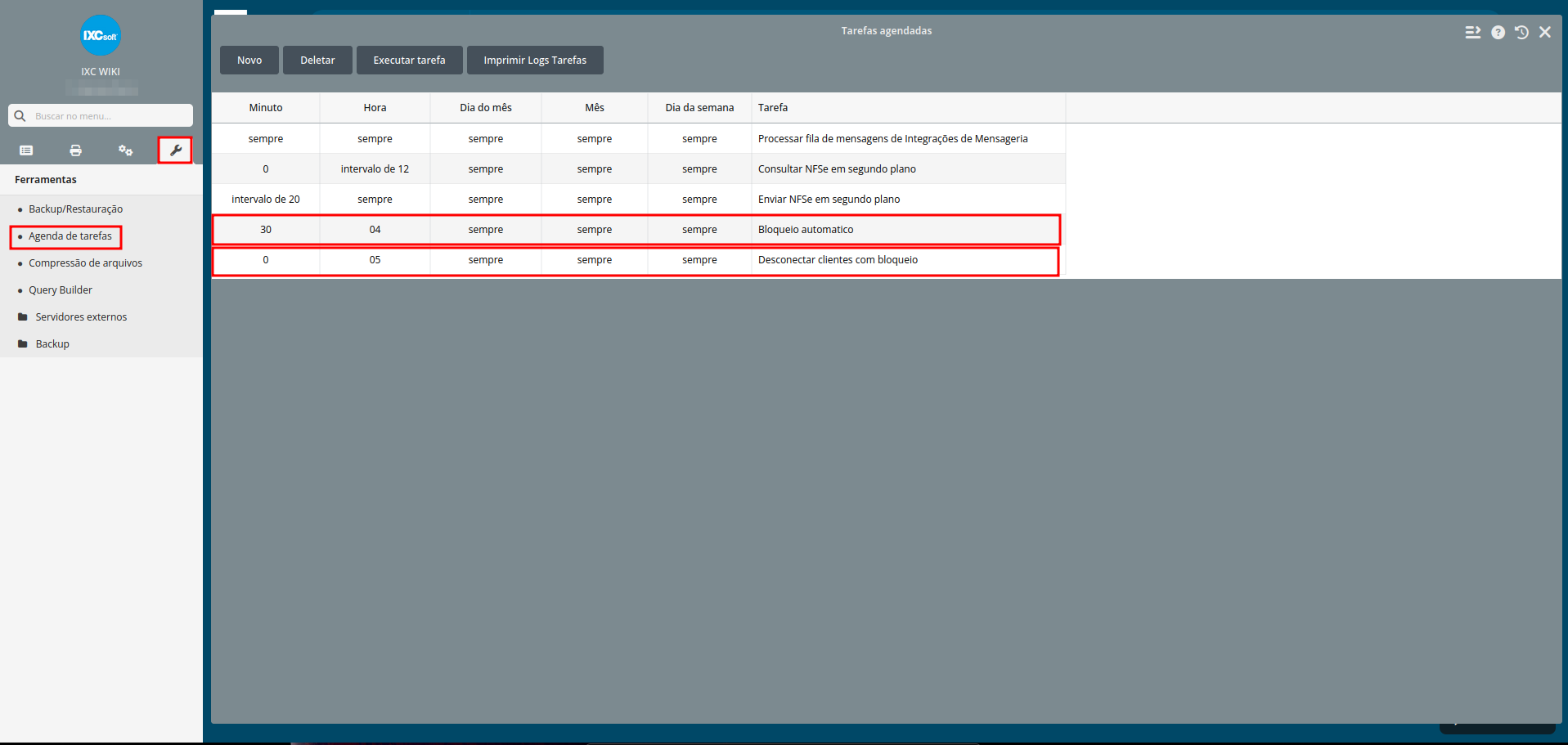

Para executar o bloqueio eficazmente, crie duas tarefas no sistema: uma para o bloqueio automático, que criara os atributos de bloqueio, e outra para desconectar clientes bloqueados desconecta clientes com bloqueio.

Para garantir eficácia na funcionalidade, gere a tarefa de bloqueio automático para ser executada antes da tefa de desconecta clientes com bloqueio, para garantir o funcionamento correto.

A partir desse momento, o ambiente está disponível para ser utilizado de acordo as necessidades, conforme os serviços que o provedor necessite para utilização, como é o caso da criação do bloqueio de seus logins no o IXC Provedor.